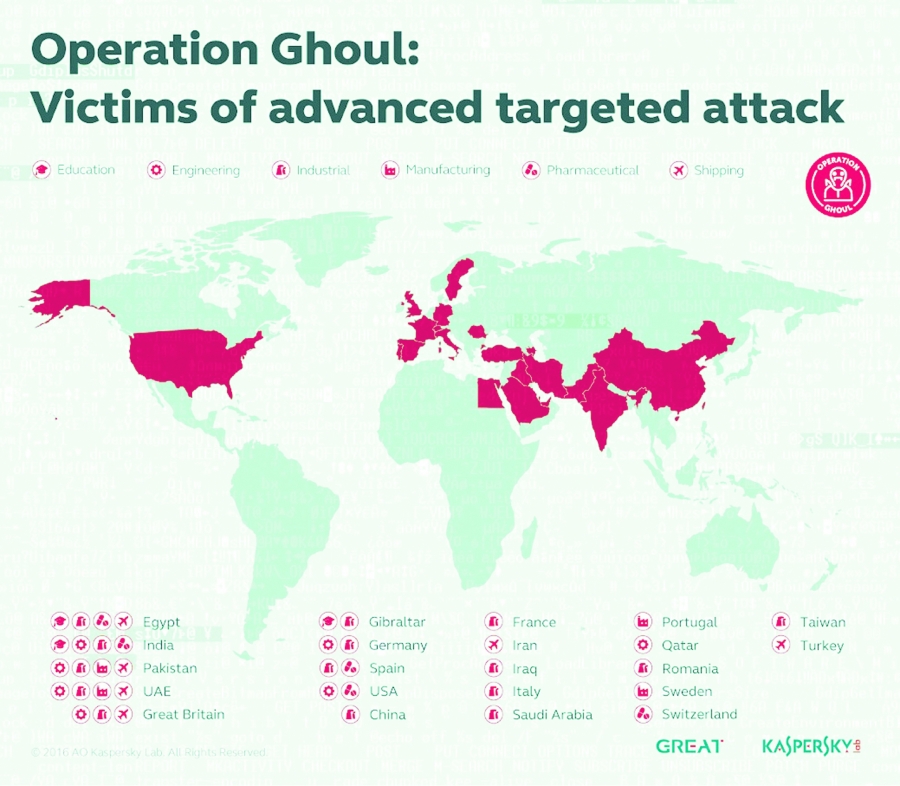

România se află printre ţările afectate de un nou val de atacuri cibernetice împotriva domeniului industrial, se arată într-un comunicat de presă al Kaspersky Lab. "Folosind e-mail-uri de phishing şi programe malware bazate pe un kit de spionaj comercial, gruparea caută informaţii valoroase de business, stocate în reţelele victimelor. În total, peste 130 de organizaţii din 30 de ţări, printre care Spania, Marea Britanie, India, Pakistan, Emiratele Arabe Unite, Germania Arabia Saudită şi altele au fost atacate cu succes de acest grup. România se află printre ţările afectate, dar cu un număr mai mic de victime (sub 3), care provin din domeniul industrial", se arată în document. În iunie 2016, cercetătorii Kaspersky Lab au detectat o serie de e-mail-uri de phishing cu documente infectate. Aceste mesaje au fost trimise, în cea mai mare parte, unor manageri - inclusiv din top management - din numeroase companii. E-mail-urile atacatorilor păreau să vină din partea unei bănci din Emiratele Arabe Unite: arătau ca nişte documente cu informaţii despre modalităţile de plată, cu un document SWIFT anexat, dar arhiva conţinea, de fapt, un program malware. Investigaţiile ulterioare au arătat că această campanie a fost organizată de un grup de infractori cibernetici care a fost depistat de experţi încă din martie 2015.

Programul malware din attach este bazat pe cel de spionaj comercial

Atacurile din iunie par să fie cea mai recentă operaţiune a acestui grup. ”Programul malware din attach este bazat pe cel de spionaj comercial HawkEye care este vândut pe Darkweb şi oferă o multitudine de instrumente pentru atacatori”, se arată în document. După instalare, colectează date interesante din PC-urile victimelor, inclusiv tastele acţionate ('keystrokes'), datele din clipboard, datele de autentificare pentru servere FTP, date de contabilitate din browsere, date de contabilitate din mesajele clienţilor (Paltalk, Google talk, etc.), date de contabilitate din e-mail-urile clienţilor, informaţii despre aplicaţiile instalate. Aceste informaţii sunt trimise către serverele de comandă şi control ale atacatorilor. Conform informaţiilor primite de unele dintre aceste servere, majoritatea victimelor sunt organizaţii din domeniul industrial şi de construcţii, iar altele provin din domeniul transporturilor navale sau farmaceutic, sunt companii producătoare şi societăţi comerciale sau organizaţii din domeniul educaţiei. Toate aceste companii deţin informaţii valoroase care ar putea fi vândute ulterior pe piaţa neagră, profitul financiar este principala motivaţie pentru atacatorii din spatele Operaţiunii Ghoul.

Kaspersky Lab recomandă companiilor să-şi instruiască personalul

Potrivit lui Mohammad Amin Hasbini, security expert la Kaspersky Lab, în folclor, Ghoul ('strigoi', 'hienă') este un spirit malefic despre care se crede că mănâncă oameni şi bântuie copii, la origine fiind un demon din Mesopotamia. "Astăzi, termenul este uneori folosit pentru a descrie o persoană lacomă sau materialistă. Aceasta este o descriere exactă a grupului din spatele Operaţiunii Ghoul. Motivaţia lor principală este câştigul financiar rezultat fie din vânzarea informaţiilor furate, fie din atacuri asupra conturilor bancare ale victimelor. Spre deosebire de grupările sponsorizate de state, care îşi aleg victimele cu atenţie, acest grup sau altele similare ar putea ataca orice companie. Chiar dacă folosesc instrumente malware relativ simple, sunt foarte eficienţi, astfel încât companiile care nu sunt pregătite să detecteze atacurile vor avea de suferit, din păcate", a mai spus Mohammad Amin Hasbini. Pentru a se proteja de Operaţiunea Ghoul şi alte ameninţări asemănătoare, cercetătorii Kaspersky Lab recomandă companiilor să-şi instruiască personalul astfel încât să poată deosebi un e-mail de phishing sau un link de phishing de cele autentice, să folosească o soluţie de securitate eficientă, împreună cu soluţiile de tip "anti-targeted", capabile să identifice atacurile prin analizarea anomaliilor din reţea, să ofere personalului din domeniul securităţii IT acces la cele mai noi informaţii despre ameninţări, pentru a avea arme puternice, capabile să prevină atacurile şi să le descopere, cum ar fi indiciile privind compromiterea sistemului şi regulile YARA.